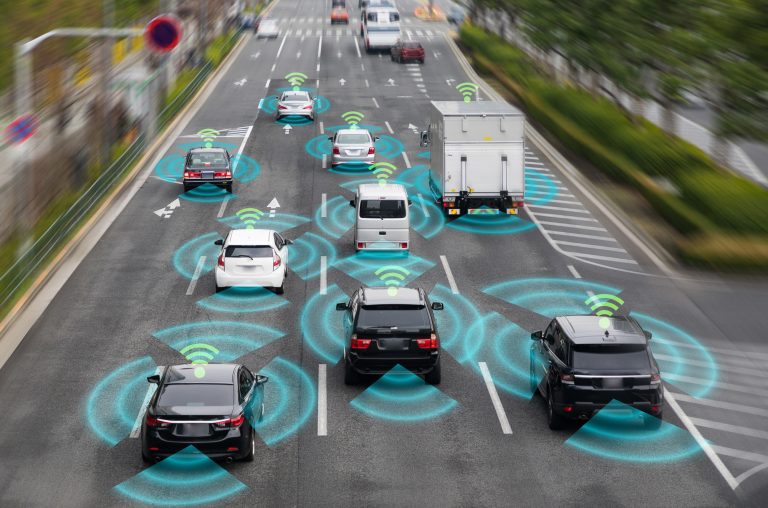

運転支援システム「ADAS」は、車がドライバーを助けて安全性を高めるための技術です。しかし「どこまで任せていいのか」「誤作動の心配はないのか」と不安を感じている人も多いでしょう。ADASは自動運転ではなく、あくまで人が主体のサポート機能です。

この記事では、自動運転レベル1、2の違い、カメラ、レーダー、LiDAR、HDマップの役割、セキュリティ対応など、ADASの基礎知識について分かりやすく解説します。

ADASとは

ADASは、先進運転支援システムの総称です。車が周囲を見てドライバーに危険を知らせ、操作を助けます。ここでは、ADASの定義と目的、使われる場面、注意点などを解説します。

ドライバー支援の定義と目的

ADAS(エイダス)は、「Advanced Driver-Assistance Systems(先進運転支援システム)」の略で、ドライバーの運転を助ける仕組みを指します。車が自動で運転するわけではなく、あくまで主役はドライバーです。

カメラやレーダーなどのセンサーが周囲の状況を監視し、危険を察知すると音や表示で注意を促します。必要に応じて、車がブレーキやステアリングをサポートすることもあります。代表的な機能には、自動ブレーキ(AEB)、車線逸脱警報(LDW)、車間を自動で保つアダプティブ・クルーズ・コントロール(ACC)などがあります。

これらの機能を正しく使えば、ドライバーの見落としを補い、事故を防ぐ可能性を高めます。重要なのは、ドライバーが常に周囲を監視し、いつでも操作できる状態を保つことです。

ADASの目的は、事故の予防と疲労の軽減にあります。長距離運転や渋滞時の負担を減らし、安全で快適な運転を支援します。

想定シーン別に果たす役割

ADASは走る場所や状況によって、支援の内容が変わります。高速道路、市街地、悪天候、駐車時など、それぞれの環境で異なる機能が働き、安全と快適さを保ちます。主な運転シーンとADASの役割は次のとおりです。

| 運転シーン |

ADASの役割 |

| 高速道路 |

車間維持(ACC)、車線中央維持(LKA)

疲労軽減や長時間運転の安定化が目的 |

| 市街地 |

歩行者・自転車検知、自動ブレーキ(AEB)

衝突回避、安全確保が目的 |

| 夜間・悪天候 |

ミリ波レーダーによる距離・速度検知

視界不良時の安全補助が目的 |

| 駐車・低速走行 |

周囲監視カメラ、自動駐車支援

接触防止、操作負担の軽減が目的 |

| カーブ・制限速度情報 |

HDマップ(高精度地図)による案内

減速支援、ルート安全性向上が目的 |

ADASの機能を十分に発揮させるには、環境や条件を理解することが大切です。カメラの汚れやセンサーのずれを放置すると、誤検知や作動遅れの要因になります。定期的に点検し、ソフトウェアを無線更新(OTA)で最新の状態に保つことで、安全性を高く維持することが可能です。

また、車種によって動作条件が異なるため、取扱説明書で作動範囲を確認することが重要となります。正しい理解と日常的なメンテナンスが、ADASを最大限に生かすポイントです。

限界と注意点

ADASはドライバーを助ける技術ですが、どんな状況でも完璧に働くわけではありません。環境やセンサーの状態によって性能が変わるため、その限界を知っておくことが安全運転につながります。

以下に、ADASが苦手とする状況と、ドライバーが取るべき対策についてまとめています。

| ADASが苦手な状況 |

起こりやすい問題 |

ドライバーが取るべき対策 |

| 大雨・霧・逆光 |

カメラの認識が低下 |

無理な運転を避け、速度を落とす |

| 雪・泥の付着 |

センサーが覆われ検知不良 |

走行前に清掃・点検を行う |

| 急な割り込み・複雑な交差点 |

反応が遅れる、誤作動の可能性 |

車間距離を十分に確保する |

| 誤検知による急ブレーキ |

不意の減速で後続車に影響 |

周囲を確認し安全マージンを取る |

| ソフトウェアの不具合・経年劣化 |

制動や作動条件の低下 |

ソフトウェアの無線更新(OTA)やセンサー再調整を行う |

ADASを安全に使いこなすには、「限界を理解した上での運転」が欠かせません。自動運転のように任せきりにせず、常に前方を確認して操作に戻れる姿勢が大切です。車種によって作動範囲や速度条件が異なるため、取扱説明書を確認しましょう。

また、カメラやセンサーは定期的な点検、ソフトウェアは最新状態の維持が重要です。

ADASのレベル

自動運転には、国際的に定義されたレベル区分(SAEレベル0~5)があります。(※)

ADASはそのうち、レベル1とレベル2に相当する「運転支援段階」を担う形です。レベル1は加減速または操舵のどちらかを支援し、レベル2は両方を同時に助けます。

レベル1とレベル2は、いずれも運転の主役はドライバーであり、自動運転ではありません。ここでは、支援の範囲と責任の違いを整理します。

※出典:国土交通省「自動運転移動サービス社会実装・事業化の手引き」(Page-15)

レベル1が担う支援

レベル1は、車の「前後」または「左右」いずれかの操作を部分的にサポートします。加減速や操舵のどちらかを自動で補助し、運転中の負担を軽くするのが目的です。以下に、レベル1のポイントをまとめています。

- 加減速支援:アダプティブ・クルーズ・コントロール(ACC)が前走車との距離を自動で調整

- 操舵支援:車線維持支援(LKA)が車線の中央を保つように微調整

- ドライバーは常に前方を監視し、即座に操作に戻れる準備が必要

- 雨・霧・車線消失などの環境では認識精度が低下する場合がある

- 作動条件を取扱説明書で確認し、誤操作を防ぐことが重要

レベル1の支援機能を活用すれば、渋滞時や長距離運転での疲労を大きく減らせます。しかし、あくまでドライバー主体の運転を補助する仕組みです。ハンドルやペダルから完全に手足を離す想定ではありません。ドライバーは、いつでも操作が可能な準備をしておく必要があります。

また悪天候や標識が不明瞭な道路では、誤作動のリスクがあるため、常に周囲の状況を把握しておくことも大切です。機能の特性と制約を理解した上で活用すれば、より快適で安全なドライブを実現できます。

レベル2が担う支援

レベル2は、加減速と操舵の両方を同時にサポートする運転支援です。自動で速度を調整しながら車線を維持し、長距離や渋滞の負担を大幅に減らします。レベル2のポイントは次のとおりです。

- アダプティブ・クルーズ・コントロール(ACC)とレーンセンタリング制御が連携して走行をサポート

- 高速道路など、直線や緩やかなカーブで安定して作動

- ドライバーは常に監視し、警告時はすぐに操作を引き継ぐ必要がある

- トンネルや逆光などでは誤認識が起きる場合がある

- 停止後の再発進やカーブ対応の範囲は車種ごとに異なるため要確認

レベル2は、自動運転にもっとも近い支援レベルですが、主導権はドライバーにあります。ハンドルから完全に手を離すことは想定されておらず、監視義務を怠ると危険です。システムは周囲の全状況に対応できないため、注意喚起や警報を聞いたら速やかに操作を戻す必要があります。

また、作動条件や制御範囲は車種によって異なるため、カタログだけでなく取扱説明書を確認しておくことが重要です。理解して使用すれば、安全で快適な運転支援が得られます。

責任範囲とドライバーの監視義務

レベル1、2の運転支援は、あくまで「サポート」であり、運転の最終的な責任はドライバーにあります。システムを過信せず、常に周囲を確認し、異常時はすぐに操作をドライバー側に戻す姿勢が必要です。以下のポイントを理解しておく必要があります。

- 運転の主体は常にドライバーであり、システムは補助的な存在

- 手放し運転や、わき見運転を前提とした設計ではない

- 異常を感じたら即座にドライバーが操作に介入することが重要

- 各メーカーの作動条件や制限を取扱説明書で確認しておくこと

ADASの支援を安全に生かすためには、ドライバーが常に責任を持つという前提を忘れてはいけません。運転支援中も前方や周囲を監視し、異常や誤作動を感じたら即座に介入する姿勢が重要です。

また、日常の点検やソフトウェア更新を怠らないことが、安心してADASを活用する一歩となります。

ADASのセンサー構成

ADASは、複数のセンサーを組み合わせて周囲を把握します。ここでは、ADASで使用されているカメラ、ミリ波レーダー、LiDARそれぞれの「得意分野」と「苦手分野」を整理し、どんな役割分担で使われているのかを解説します。

カメラが得意とする認識と弱点

カメラは人の目のように周囲を映像でとらえ、標識や信号、歩行者などを細かく認識します。一方で、光の影響を受けやすく、天候や明るさによって性能が左右されるのが弱点です。

| 項目 |

内容 |

| 得意分野 |

・標識や信号の色、車線、歩行者などの「視覚情報」を識別

・画像処理AIと組み合わせることで高精度な認識が可能

・路面の線や標識を読み取り、車線維持支援(LKA)に活用 |

| 苦手分野 |

・夜間、逆光、霧、雨など光が不安定な環境

・レンズの汚れや雪、泥の付着、工事区間での白線消失など |

カメラは、人の視覚に近い認識ができるため、ADASの中でも重要な役割を担います。しかし、天候や照明条件に大きく左右されるため、センサー単独では誤認識のリスクがあります。そのため、レーダーやLiDARなどほかのセンサーと組み合わせて補い合う「センサー融合」が欠かせません。

また、運用面では、カメラレンズの清掃やソフトウェア更新(OTA)を定期的に行い、精度を保つことが大切です。車種ごとの作動条件を確認しておくことで、より安全で安定した支援が得られます。

ミリ波レーダーが担う距離・速度検知

ミリ波レーダーは、電波を使って対象までの距離や速度を測定します。夜間や雨、霧でも安定して動作し、前方車両との車間維持や衝突防止に欠かせないセンサーです。

| 項目 |

内容 |

| 得意分野 |

・距離と相対速度を同時に高精度で測定できる

・雨、霧、夜間など、視界が悪い環境でも安定して検知可能

・前走車との距離を保ちつつアダプティブ・クルーズ・コントロール(ACC)や死角検知(BSD)などに活用 |

| 苦手分野 |

・物体の形や種類などの「見た目」を識別するのは苦手

・金属、壁などで反射が多重化し、誤検知(ゴースト)を起こす場合がある |

ミリ波レーダーは、カメラが苦手とする悪天候や暗い環境でも安定して働く、ADASの信頼性を支えるセンサーです。しかし、物体の「形」や「種類」を判別する能力は低いため、カメラやLiDARと組み合わせて使うことが一般的となります。

車間距離維持、追突警報、死角検知などで、性能を発揮可能です。定期的なセンサー清掃や角度調整を行い、正しい検知範囲を維持することが安全運転につながります。

LiDARが提供する形状・位置の高精度把握

LiDAR(ライダー)は、レーザー光を使って周囲を三次元的に計測するセンサーです。物体の形や位置を細かく描けるため、精密な空間認識に優れています。

| 項目 |

内容 |

| 得意分野 |

・周囲の物体を三次元的に把握し、立体的な形状を再現できる

・静止物や道路構造物の位置関係を高精度に検出可能

・夜間や暗所でも安定した距離計測ができる |

| 苦手分野 |

・雨、霧、雪などの水滴や粒子によるレーザー光の散乱に弱い

・装置コストが高く、サイズや搭載位置の制約が大きい |

LiDARは、周囲の形状を立体的に捉えるため、ADASにおける「空間の目」として重要な役割を果たします。特に、建物や車両の輪郭を正確に把握できる点が強みで、駐車支援や障害物検知などで高い精度を発揮する状況です。

ただし、天候の影響を受けやすく、コスト面でも課題があるため、カメラやミリ波レーダーとの組み合わせが不可欠です。これらのセンサーを総合的に使うことで、視界が悪い環境でも安定した検知が可能になります。

センサー融合における高精度地図の役割

HDマップ(高精度地図)は、センサーが捉えられない範囲を補う役割を果たします。HDマップによって、レーン形状や制限速度などの道路情報を事前に把握しておくことで、センサーが検知した内容をより正確に判断できるようになります。ここでは、HDマップの構成要素、センサーとの組み合わせ方、自車位置を特定する基本の仕組みについて解説します。

HDマップが提供するレーン・制限情報

HDマップ(高精度地図)は、道路を細かくデジタル化したもので、レーンごとの形状、車線数、勾配、ガードレールの位置、制限速度などを正確に記録しています。こうした情報により、カメラでは見づらい標識の影や逆光下でも、車両を安全に判断することが可能です。

例えば、カーブの曲がり具合を事前に把握し、前走車追従機能(ACC)が滑らかに減速できるように支援します。分岐や合流などでも、地図データに基づいてスムーズな走行経路を選択可能です。

HDマップは、センチメートル単位の高精度で車両位置を特定し、運転支援の精度を高めます。ただし、道路状況は常に変化するため、定期的な地図更新と車載ソフトウェアの更新が欠かせません。これらを維持することで、より安定した運転支援が実現します。

カメラ×レーダー×地図の融合設計

ADASでは、カメラ・レーダー・地図の3つのセンサー情報を組み合わせて使う「センサー融合」が基本です。カメラは標識や車線などの見た目を識別し、レーダーは距離や速度を正確に測定します。地図は、これらを補う「先読み情報」として、カーブや交差点などの構造を事前に提供する形です。

例えば、工事で一時的に車線が消えても、地図上のレーンデータとセンサー情報を照らし合わせることで安定した走行が可能になります。システムは天候や環境に応じて、どの情報を重視するかを自動で切り替え可能です。

悪天候時はレーダーの比重を上げ、視界が良好な場面ではカメラの判断を優先するなど、柔軟な設計がされています。性能を維持するためには、センサーの再調整と地図更新を定期的に行うことが重要です。

自車位置推定の基本

自車位置推定は、車が「今どこを走っているか」を正確に知るための仕組みです。基本は衛星測位(GNSS)ですが、トンネルや高層ビル街のように電波が届きにくい場所では、加速度や角度を測る慣性センサー(IMU)が補います。

また車輪の回転速度やハンドル角度などの情報を組み合わせることで、誤差を最小限に抑えます。LiDARやカメラで捉えた周囲の特徴を使い、自動的に地図を生成しながら位置を推定するSLAM技術も活用されています。(※)

これらのデータは、カルマンフィルタなどの統計的手法で統合され、安定した位置推定を実現します。車両の位置精度を保つためには、センサーの取り付け角度やタイヤ外形の変化などを点検し、誤差を定期的に補正することが大切です。

※出典:国土交通省「LidarSLAM 技術を用いた公共測量マニュアル」(1.はじめに)

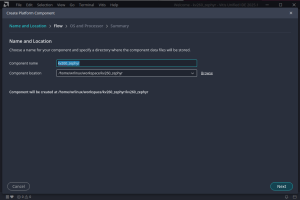

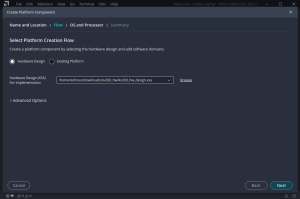

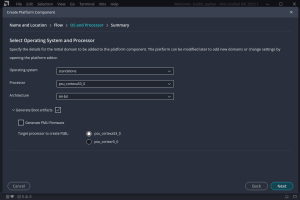

ADASの制御アーキテクチャ

ADASは「周囲の認識 → 判断 → 車を制御」の一連の処理を、複数の電子制御ユニット(ECU)で分担しています。車には多数のセンサーや機能があるため、信号や電力を効率よくやり取りできる構成が必要です。ここでは、その仕組みと役割分担について解説します。

ECUとドメイン/ゾーン制御の役割

ECU(Electronic Control Unit)とは、車の“頭脳” として機能する電子制御装置です。近年では、ECUを機能ごとにまとめる「ドメイン方式」と、車体の位置ごとにまとめる「ゾーン方式」を組み合わせて、配線を減らし処理を効率化する設計が主流です。

| 分類 |

説明 |

| ドメイン方式 |

動力、車体、運転支援などを機能ごとに分類する。

専門ごとに分けられているので、開発効率が高い。 |

| ゾーン方式 |

各ゾーンのセンサーや配線を集約する。

省配線、軽量化、保守性が向上する。 |

ドメイン方式とゾーン方式を組み合わせることで、ADASのような高機能な制御を効率的に実現できます。例えば、各ゾーンECUがカメラやレーダーなどの信号をまとめ、中央のコンピュータが総合判断を行う形です。

この構成により、配線が短くなり、車の重量やコストを抑えられます。万が一、故障が起きても特定ゾーンだけに影響をとどめることが可能です。また、ソフトウェア更新やキャリブレーション(調整)をゾーン単位で統一できるため、保守が容易となります。

HMI設計が担う警報・介入の伝え方

HMI(ヒューマン・マシン・インタフェース)は、運転者に危険や操作支援を伝える仕組みです。警報やドライバーの介入をどう伝えるかが、安全で分かりやすい運転支援の鍵となります。以下は、HMIで使用される主な方法です。

| 区分 |

方法や特徴 |

| 視覚 |

表示やアイコンで状況を明示する。ドライバーは素早く理解できる。

使用例:メーター内警告、HUD表示 |

| 聴覚 |

音やブザーで注意喚起する。ドライバーが視線を外していても気づける。

使用例:追突警報音、車線逸脱警報音 |

| 触覚 |

振動や抵抗感で即時の反応を促す。ドライバーを驚かせずに、自然に知らせる。

使用例:ステアリングやシートの振動 |

| 段階的介入 |

最初は軽く、だんだん強く支援する。

使用例:自動減速や車線中央補正 |

| ドライバー監視 |

カメラ認識でドライバーの眠気、わき見を検出する。

使用例:モニタリングカメラによる警告 |

HMI(ヒューマン・マシン・インタフェース)設計では、「驚かせずに気づかせる」ことがもっとも大切です。急な警報や過剰な介入は、ドライバーを混乱させるため、視覚、聴覚、触覚を段階的に使い分けます。

例えば、最初は警告表示で知らせ、反応がなければ音を出し、さらに無視されると軽い振動で促すなどの方法です。長時間の使用でも疲れにくく、誤解を生まないような表示文言や音の設計も重要となります。

ドライバーが自然に気づいて、操作を戻せるように導くことが、HMIの本来の役割です。

ブレーキ/ステアリング等アクチュエータ制御の基礎

アクチュエータとは、車の動きを実際に制御する装置のことです。ADASでは、ブレーキやステアリング(ハンドル)を電子的に操作し、滑らかで安全な支援を行います。主要なアクチュエータ制御は次のとおりです。

| 制御対象 |

特徴 |

| ブレーキ |

ペダル操作を電気信号に変換して、減速や停止を制御する。

冗長回路で故障時も制動を確保できる。 |

| ESC(横滑り防止) |

コーナリング時のスリップ防止のために、各車輪を個別に制動する。

自動制御で姿勢を補正する。 |

| ステアリング |

滑らかな補助トルクで車線維持や操舵の補助を行う。

故障時は手動操作に切り替え可能。 |

| アクチュエータ監視 |

センサーを常時モニタリングし、異常を検出する。

異常時は、安全動作に移行する。 |

| フェイルセーフ設計 |

最悪の場合でも操作が可能となるように、二重化構成にする。

ISO 26262(自動車機能安全規格)に準拠。(※) |

ADASの制御では、ドライバーの操作を補助しながら、万一のトラブル時も安全を保つ設計が求められます。ブレーキは目標減速を計算し、必要な力を各タイヤに配分します。電気制御化によって、応答が速くなり、滑らかな制御が可能です。

ステアリングも電動化され、わずかなハンドル操作で車線を維持できます。また、どちらのシステムも故障時は自動でドライバー主導へ切り替え可能となる「フェイルセーフ設計」が組み込まれている形です。

こうしたアクチュエータ制御の信頼性が、運転支援の安全を支える土台になっています。

※出典:

日本自動車研究所「機能安全(ISO26262)」

ISO「ISO 26262-1:2018」

ADASの代表機能

ADASの主要な機能には、前方の衝突を避ける「AEB」、車線からのはみだしを防ぐ「LKA/LDW」、車間距離を保つ「ACC」があります。これらの仕組みや働きを正しく理解し、どのような場面で効果を発揮するのか、どのあたりが機能の限界なのかを知っておくことで、安全運転に役立てることが可能です。ここでは、それぞれの機能について解説します。

衝突被害軽減ブレーキ(AEB)の働き

衝突被害軽減ブレーキ(AEB:Autonomous Emergency Braking)は、前方の車や人を検知し、衝突の危険を察知した場合、自動で減速・停止を支援する仕組みです。ドライバーの運転をサポートし、事故の被害を最小限に抑えます。AEBの主な働きは次のとおりです。

- 前方の監視

カメラやレーダーで車両、歩行者、自転車などを常時監視

- 危険の予測

接近速度や距離を計算し、衝突の危険性を判断

- 警報で注意喚起

ブザー音や表示でドライバーに危険を知らせる

- ブレーキアシスト

ドライバーがブレーキを踏んだ際、踏力を自動で補強

- 自動制動の実施

衝突回避が難しいと判断した場合、自動で強い制動をかける

AEBは、あくまで衝突を避けるための補助であり、万能ではありません。悪天候や夜間、逆光などではセンサーが誤動作したり、反応が遅れたりすることもあります。

また、センサーの汚れやずれも検知精度を下げる要因です。そのため、日常的にカメラやレーダー部分を清掃し、点検を行うことが重要となります。AEBを信頼しすぎず、前方の確認と十分な車間距離を保つことが、安全運転の基本です。

車線維持支援(LKA/LDW)の働き

車線維持支援(LKA:Lane Keeping Aid)と車線逸脱警報(LDW:Lane Departure Warning)は、カメラで路面の線を読み取り、車が車線から外れないようにサポートする仕組みです。LKA/LDWの基本動作は次のとおりです。

- 路面認識

前方カメラで白線や縁を検出し、車線の位置を把握

- 走行位置の判断

車が車線の中央からずれたかをリアルタイムで計算

- 警報による注意喚起(LDW)

はみ出しそうになると音や表示で警告

- ステアリング補助(LKA)

軽い操舵補助で車線中央へ戻すように支援

- ドライバー監視と条件制御

手放しや悪天候では支援を緩め、安全側に制御を切り替え

LKA/LDWは、居眠り運転やわき見による車線逸脱を防ぐ重要なサポート機能です。しかし、路面表示が薄い場合や雪で線が隠れている場合、工事中で区画が変わっている場合などは、正しく作動しにくくなります。そのため、常にハンドルには軽く手を添えて、システムに頼りすぎない姿勢が大切です。

作動条件や速度範囲は車種ごとに異なるため、注意が必要となります。LKA/LDWは、正しく理解して使うことで、ふらつきや注意力低下に早く気づける「第二の目」として安全運転を支えます。

アダプティブ・クルーズ・コントロール(ACC)の働き

アダプティブ・クルーズ・コントロール(ACC:Adaptive Cruise Control)は、前の車との距離を自動で保ち、一定の速度を維持しながら走行をサポートする機能です。ACCの基本動作は次のとおりです。

- 前方検知

レーダーやカメラで前走車の位置と速度を検出

- 車間距離の設定

ドライバーが希望の距離を選び、システムがその距離を維持

- 自動減速

前の車が減速すると、ブレーキ制御で車間を保つ

- 加速・巡航

前方が開くと設定速度まで自動で戻す

- 渋滞追従・停止支援

一部車種では、停止・発進を自動でサポート

ACCは、長距離運転や渋滞時の疲労を大幅に軽減する便利な機能です。しかし、急な割り込みや急ブレーキ、カーブが多い場合は、反応が遅れることがあるので注意してください。

また、標識認識や制限速度への対応は別の機能に依存している場合があります。常に周囲の状況を確認し、必要に応じてアクセルやブレーキを自分で操作できるように準備が必要です。ACCは「任せる運転」ではなく、「支援を受けながらドライバーが運転」するための技術となります。

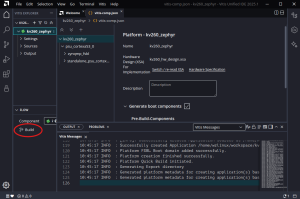

ADASのライフサイクル管理

ADASは、安全性と性能を高め続けるために「設計 → 検証 → 量産 → 運用 → 改善」というサイクルを繰り返しながら進化しています。開発段階では、シミュレーションや試験で動作を確認し、運用後も実走行データやソフトウェア更新で精度を高めることが必要です。

ここでは、モデルベース検証、データ管理、OTA更新の流れを、実務で役立つ視点から解説します。

モデルベース検証(SIL/HIL)の進め方

ADAS開発では、実車を使わずに動作を確かめる「モデルベース検証」が重要です。SILとHILの2つの方法があります。

| 項目 |

内容 |

| SIL(Software in the Loop) |

・PC上でソフトウェアを単独で実行させ、アルゴリズムやロジックを検証する

・早期段階でのバグ発見と動作検証が目的

・コストが低く、短時間で試験が可能

・ただし、実機固有のハード特性は再現できない |

| HIL(Hardware in the Loop) |

・実機ECU(電子制御装置)を試験装置に接続し、入出力タイミングや遅延などを検証する

・実環境に近く応答性や互換性の検証が可能

・ただし、機材・時間・工数が増える傾向がある |

SILとHILは、ADAS開発の品質を支える両輪です。SILでは設計初期からシミュレーションを繰り返し、ソフトウェアの論理や境界条件を洗い出します。HILでは実際のECU(電子制御装置)や通信を使って、遅延や互換性を確認し、実車に近い精度で検証する方法です。

現場では、SILで設計を固め、HILで完成度を高めるのが一般的となります。テスト不合格が発生した場合は、次に同じことが起きないようにテストケース化し、ASIL(機能安全レベル)に合わせて、テスト範囲と要件確認を整理して管理します。(※)

こうした仕組みを保つことで、見落としのない安全なシステムづくりが可能です。

※出典:IPA 独立行政法人 情報処理推進機構「車載システム開発時に使用するソフトウェアツールをISO 26262の要求事項に準拠させるための作業項目の抽出と考察」(Page-11)

実走行データの収集・管理とテスト設計

実走行データは、ADASの性能を現実の環境で確かめるための土台です。どのシーンのデータをどれだけ集めるかを計画し、標準形式で整理、活用することが重要です。実走行データの収集と活用の流れは、次のとおりとなります。

| 項目 |

内容 |

| 1 収集対象の選定 |

事故多発地点、交差点、雨、夜間など、重要シーンを優先的に選定する |

| 2 データ収集 |

データロガーで時刻、位置、センサーの生データを記録 |

| 3 匿名化と整理 |

個人情報のマスキング、タグ付け、メタ情報を整理 |

| 4 標準形式で管理 |

ASAMのOpenSCENARIOやOpenDRIVEで再現試験を容易化

OpenSCENARIOは、自動運転のシナリオ標準規格

OpenDRIVEは、自動運転の道路ネットワーク標準規格 |

| 5 テスト設計と評価 |

シナリオ単位で評価基準を定義し、試験を自動化 |

実走行データを活用するには、収集から管理、検証までを一貫して行うことが大切です。特に、天候や交通密度などの条件をそろえたシナリオごとの再現試験が有効となります。

テスト不合格の項目に関しては、テスト資産として蓄積し、再発防止に役立てる形です。ASAMの標準形式を使うことで、他部門やサプライヤともデータを共有できます。ASAM(Association for Standardization of Automation and Measuring Systems)とは、自動車業界の自動化や計測システムに関する国際標準化団体です。(※)

また、個人情報保護や匿名化を徹底することで、法規にも対応した安全な運用が可能になります。こうした改善サイクルを継続的に回すことが、現実の道路環境に強いADASを構築する鍵となります。

※出典:ASAM「ASAMとは」

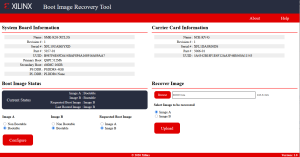

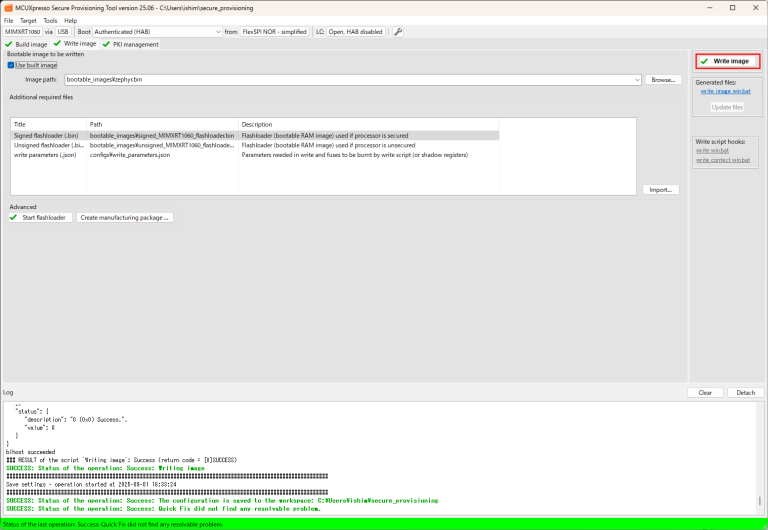

OTA更新で性能を維持・改善する

OTA(Over The Air)は、車のソフトウェアを無線通信で更新する仕組みです。ディーラーや整備工場に車を持ち込まなくても、不具合の修正や新しい機能の追加ができます。更新は段階的に配信され、セキュリティ対策を行いながら安全に運用されます。OTA運用のポイントは、以下のとおりです。

| 項目 |

内容 |

| 目的 |

ソフトウェアの不具合修正、機能追加、性能向上を遠隔で実施 |

| 配信方式 |

段階配信(少数→拡大)、配信停止とロールバックを用意 |

| セキュリティ |

署名検証、通信・保存の暗号化、権限分離、鍵管理 |

| 失敗時の対策 |

デュアルバンクや安全ブートで復旧経路を確保 |

| 運用通知 |

内容、所要時間、走行制約をユーザーに明確表示 |

| 法規・規格 |

UNECE R156、ISO/SAE 21434、ISO 24089 の考え方に準拠

UNECE R156は、国連欧州経済委員会(UNECE)が定めた、車両ソフトウェアアップデートの規則(※)

ISO/SAE 21434は、自動車のサイバーセキュリティの国際標準規格(※)

ISO 24089は、自動車のソフトウェア更新に関する国際規格(※) |

OTAを成功させるには「安全に配信し、いつでも戻せる」体制が大切です。まず小規模に配信して動作を監視し、異常があればすぐ停止とロールバックを行います。更新パッケージは電子署名で真正性を確認し、鍵は厳格に管理する形です。

ユーザーには、更新内容と所要時間、走行中の制約を事前に伝え、混乱を防ぎます。開発側は更新後の再学習やキャリブレーションの整合をチェックし、次回配信に知見を反映します。

※出典:

国土交通省「4-3.サイバーセキュリティ及びプログラム等改変システムに係る基準」

経済産業省「自動走行システムにおけるサイバーセキュリティ対策」(Page-11)

ISO「ISO 24089:2023」

ADASの安全規格対応(ISO 26262)

車に搭載される電子制御システムは、故障が起きると人命に関わるリスクがあります。そのため、自動車業界では「ISO 26262」という国際規格に沿って、安全を体系的に設計・確認することが求められています。

この規格では、リスクの重大さを「ASIL(安全要求レベル)」で分類し、企画から開発、検証、運用までの一連の流れを「安全ライフサイクル」として管理します。

ここでは、ISO 26262の基本的な考え方と、故障時の設計方針、成果物管理のポイントを解説します。

※出典:

日本自動車研究所「機能安全(ISO26262)」

ISO「ISO 26262-1:2018」

ASILと安全ライフサイクルの要点

「ISO 26262」は、車の電子制御を安全に製作するための国際規格です。まず「どのような危険が起こり得るか」を分析し(HARA)、危険の大きさに応じて「ASIL(安全要求レベル)」を決定します。レベルが高いほど、より厳しく確認する必要があります。

ソフトウェアの開発は、「計画 → 設計 → 検証 → 評価」を繰り返す流れで進みます。部品単位の試験や解析を行い、要件定義からテスト完了までを一貫して行えるように管理する方法です。製品を出荷した後も、不具合情報を集めて改良を行います。

ADASでは、認識・判断・制御などの機能ごとに安全レベルを決め、変更があれば影響範囲を見直します。これにより、設計から運用まで「安全が途切れない」仕組みを実現しています。

フェイルセーフ/フェイルオペレーショナル設計

「フェイルセーフ」は、壊れたら安全な状態に戻す考え方です。例えば、支援機能が異常を検知したら、すぐドライバーに操作を戻す仕組みが該当します。

一方「フェイルオペレーショナル」は、一部が壊れても動き続けられるようにする設計です。例えば、センサーや計算装置を二重にして、片方が故障しても安全に走れる時間を確保します。

どちらを採用するかは、システムの重要度で決定します。ブレーキやハンドルのように、影響が大きい部分では、冗長な電源・回路・監視ソフトを組み合わせます。

ADASでは、センサーの誤作動や反応遅れなどの「想定トラブル」をすべて洗い出し、「異常を検知 → 切り替え → 警告」する流れを具体的に設計します。これにより、故障が起きても安全に車を制御することが可能です。

要求・設計・検証の成果物管理

「成果物」とは、安全を証明するための記録や資料のことです。例えば、安全計画、リスク分析の結果、要求仕様、設計図、試験結果、レビュー記録などがあります。これらをまとめたものを、「セーフティケース」と呼びます。

大切なのは、最初の要求から試験結果まで一貫して成果物がつながっていることです。仕様変更が入ったときに、どの設計・コード・テストに影響するか、すぐに分かるようにするためです。

量産後も、OTAや設計変更のたびにセーフティケースを更新します。これにより、「どうやって安全を確保してきたか」を説明できる状態になります。

ADASのセキュリティ対応(ISO/SAE 21434)

車は今や、ネットワークにつながる『走るコンピュータ』と呼ばれるほどに、多くの通信機能を備えています。そのため、不正アクセスやデータ改ざんなどのサイバー攻撃から守る仕組みが欠かせません。

こうした脅威に対応するための国際規格が「ISO/SAE 21434」です。この規格では、リスクを特定して対策を立てる「TARA(脅威分析とリスク評価)」、ソフトウェアを安全に更新する「OTA(無線アップデート)」、そして鍵管理やサプライチェーン全体でのセキュリティ体制づくりを求めています。

ここでは、それぞれの考え方と具体的な対応ポイントを整理します。

※出典:

国土交通省「4-3.サイバーセキュリティ及びプログラム等改変システムに係る基準」

経済産業省「自動走行システムにおけるサイバーセキュリティ対策」(Page-11)

ISO「ISO/SAE 21434:2021」

TARAで脅威を洗い出し要件化する

TARA(Threat Analysis and Risk Assessment)は、車の電子システムにどんな攻撃が起こり得るかを整理し、優先度を決めて対策に落とし込むための手順です。次のような順序で実施します。

- 車の中で守るべき資産を洗い出す(例:制御データや通信情報)

- 攻撃される経路を図にまとめる

- 攻撃が起こる確率と影響の大きさを評価する

- 優先度をつけ、どのリスクを先に対策すべきか決める

- 結果を「セキュリティ要件」として設計・試験に反映する

TARAは、単なる机上の分析ではなく、開発から運用までつながる安全対策の地図です。新しい脅威情報が出た際には、再評価を行い、システムを最新の状態に保ちます。「UNECE R155」のサイバーセキュリティ管理体制(CSMS)と併せて運用すると、量産後の監視や是正まで一貫して管理が可能です。

「UNECE R155」とは、車のサイバーセキュリティと管理システムに関する国連の規則です。(※)

※出典:UNECE「国連規則第155号」

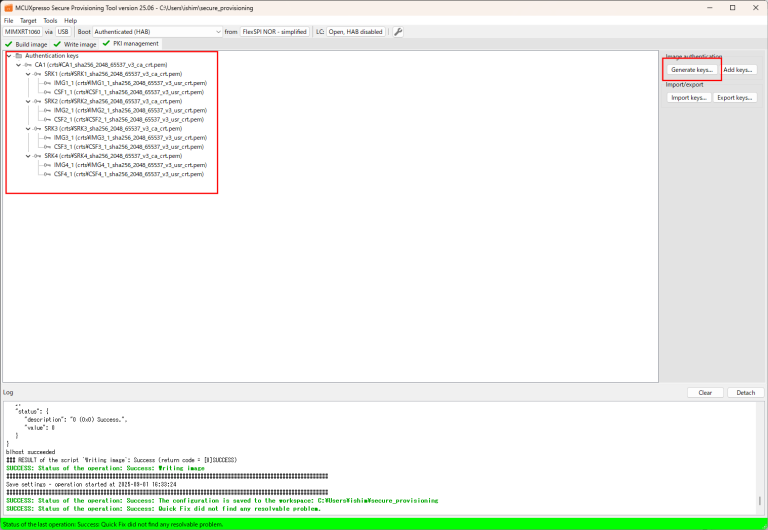

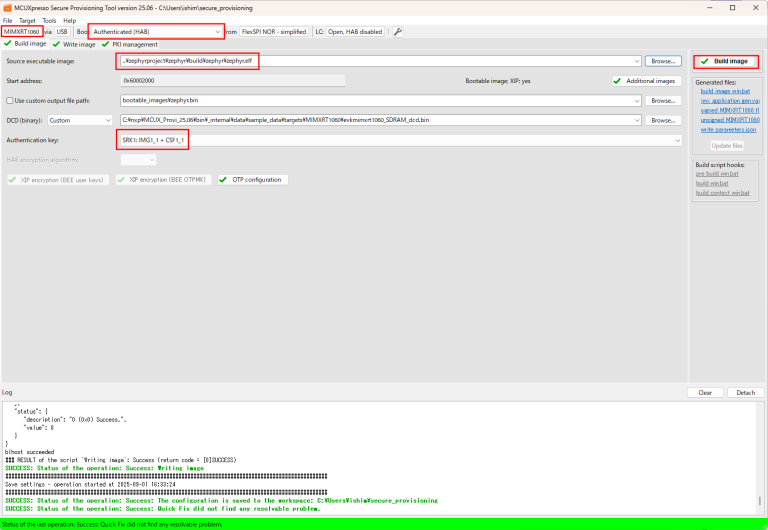

セキュア更新(OTA)と鍵管理の実装

OTA(Over The Air)は、車のソフトウェアを無線通信で更新する仕組みです。不正改ざんを防ぐために、電子署名や暗号化による安全な通信が欠かせません。OTAの仕組みは次のとおりです。

- 更新パッケージに電子署名を付け、車側で正しいか確認

- 通信経路と保存データを暗号化して保護

- 鍵は「署名鍵」と「検証鍵」に分けて安全に管理

- 少数の車から順に段階的に配信し安全を確認

- 問題が起きた場合はすぐに元の状態に戻せるように準備

OTAは整備工場に車を入庫せず、ソフトウェアを更新できる便利な仕組みです。しかし、安全のための管理は欠かせません。鍵管理の分離や段階配信、ブート時の署名検証などを組み合わせることで、攻撃や改ざんのリスクを防ぎます。

「ISO/SAE 21434」や「UNECE R156」などの国際基準に沿った設計が、信頼できる車両運用の土台となります。

※出典:

経済産業省「自動走行システムにおけるサイバーセキュリティ対策」(Page-11)

UNECE「国連規則第155号」

組織・サプライチェーンのセキュリティ体制

車のセキュリティは、メーカー単体では守れません。開発組織と部品供給網(サプライチェーン)全体で、協力する体制が必要です。主な取り組みとしては次の内容があります。

- 責任者を置き、セキュリティ方針と教育を明確化する

- 開発段階で設計レビューと脆弱性評価を定例化する

- 調達時にサプライヤへセキュリティ要件を提示する

- SBOM(ソフトウェア部品表)や鍵管理、更新手順を契約に明記しておく

- 量産後はインシデント対応や情報共有の流れを運用する

サイバー攻撃は、一つの部品やたった一社の外部委託先から入り込むこともあります。組織として方針と役割を明確にし、開発から運用までセキュリティを「共通言語」で管理することが大切です。

「UNECE R155」のCSMS体制やNHTSA(米国運輸省道路交通安全局)のガイドラインに基づき、検知・評価・対応・改善のサイクルを回すことで、持続的な防御力を高められます。(※)

※出典:

経済産業省「自動走行システムにおけるサイバーセキュリティ対策」(Page-13)

UNECE「国連規則第155号」

まとめ

ADAS(先進運転支援システム)は、運転を「任せる」技術ではなく「助ける」技術です。自動運転レベル1、2の段階では、あくまでドライバーが主役であり、常に周囲の確認が必要となります。カメラやレーダー、LiDAR、高精度地図(HDマップ)などの情報を組み合わせ、車が状況を判断してブレーキや操舵を支援する形です。

代表的な支援機能である、自動ブレーキ(AEB)、車線維持支援(LKA)、アダプティブ・クルーズ・コントロール(ACC)は、正しい使い方と作動の限界を理解することで、安全性を大きく高められます。

開発では、シミュレーションや実走行データで検証し、ソフトウェアの無線交信(OTA)で性能を維持、向上させます。

自動車機能安全規格「ISO 26262」と自動車サイバーセキュリティ国際標準規格「ISO/SAE 21434」に基づき、安全と安心を両立させる取り組みが重要となります。

最後に

このコラムが、サイバーセキュリティ対策を理解する助けになりましたら幸いです。

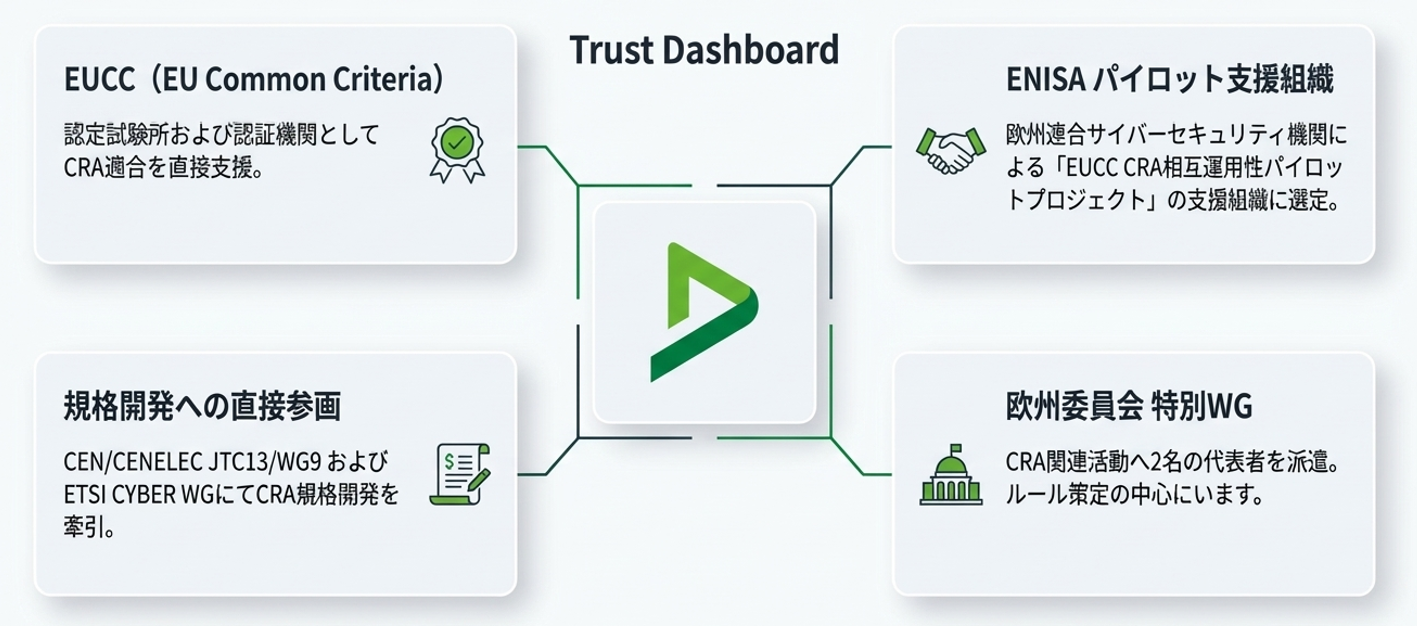

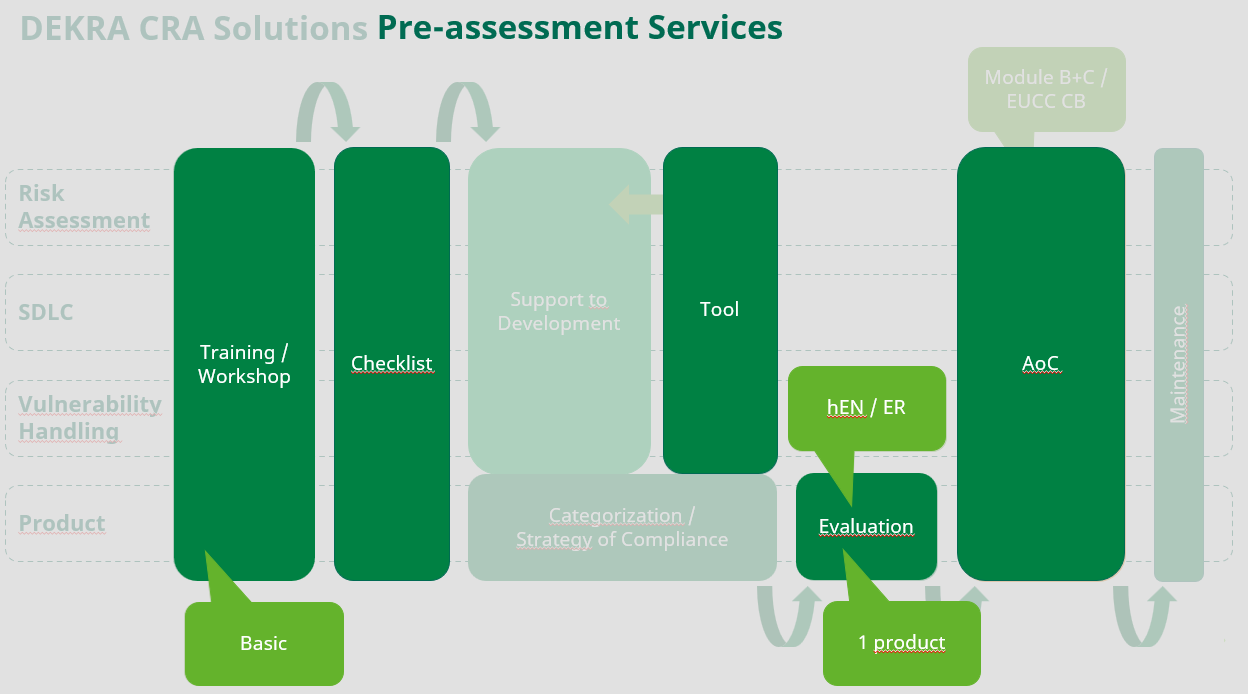

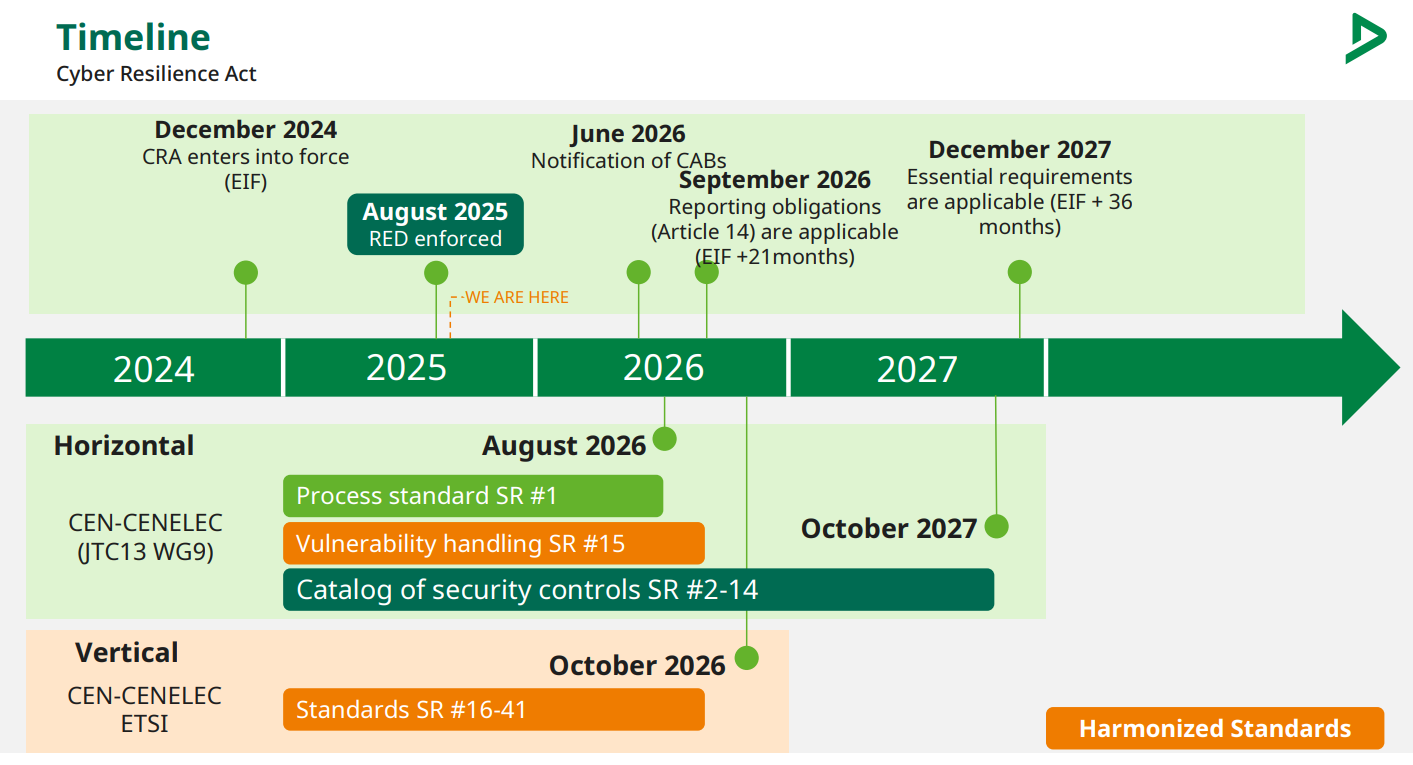

弊社が提供する「ワンストップ型セキュリティ認証取得支援サービス」では、CRAの要求に沿った現状分析から適合評価、文書化、内部体制整備まで一括で対応しています。CRA対応を進めたい企業の信頼できるパートナーとして、実効性のある支援をご提供します。

EU CRA対応ワンストップ型セキュリティ認証取得支援サービス

詳細資料をご希望の方は以下フォームよりメールアドレスをご登録ください。

[2025年11月12日 時点]